-

在线客服

QQ扫码联系在线客服

QQ: 2292620539

-

你是否正在收集各类网安网安知识学习,蚁景网安实验室为你总结了1300+网安技能任你学,点击获取免费靶场>>

今天介绍一道某比赛的真题。

首先我们来进行CTF 练习,进入实验链接:CoutingStars

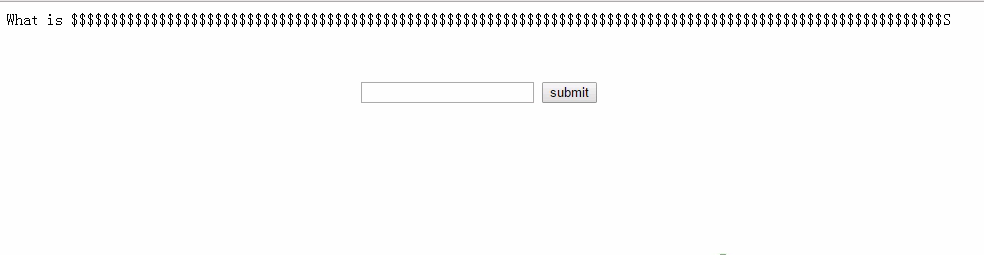

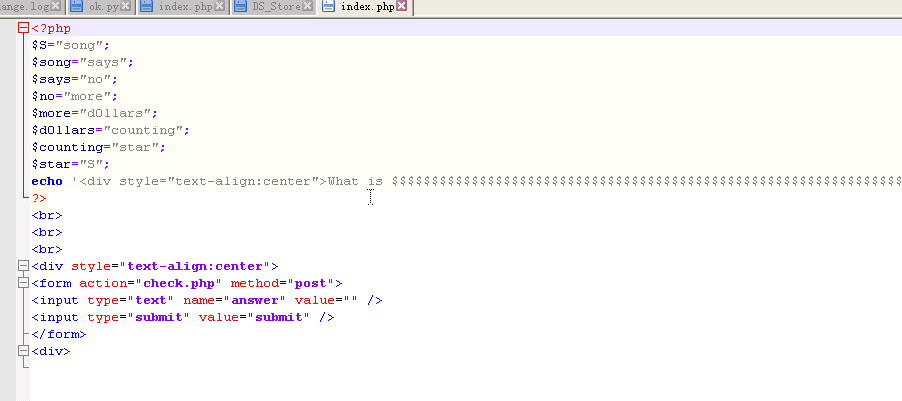

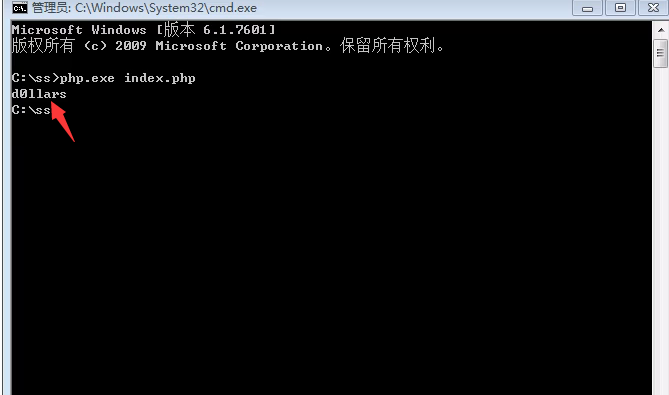

首先看到题目名称:CoutingStars ,数星星,不知道是代表什么,我们直接进入到题目发现页面:

??数星星?难道是数这个$ 符号有多少个?动动脑筋, CTF哪里有这么简单。

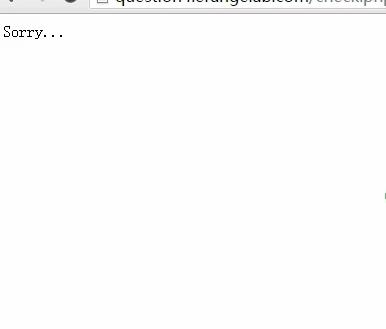

我们来看页面打印了一句话,还是没什么头绪,随意的在输入框中输入,点击提交,答案错误,页面返回Sorry...

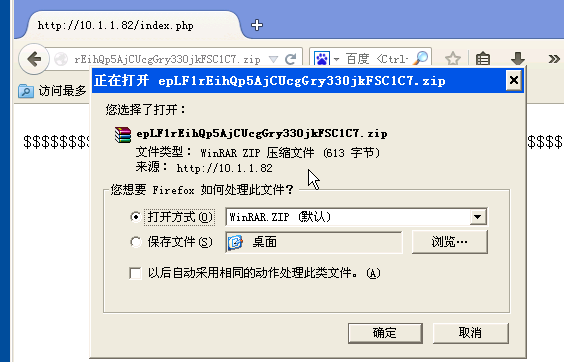

这只是测试一下,我们再来查看一下源码,看看有什么头绪。

里面有关键信息OS : MAC OS 。但是, 你知道MAC OS 有一个有名的 .DS_Store 文件泄露敏感信息吗?

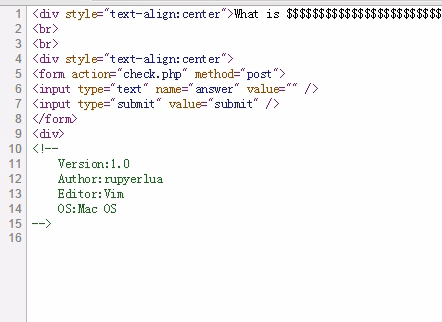

请记住一下,这里应该是解题的关键。我们来访问一下.DS_Store

看来我们找到题目的关键了来看一下我们刚刚下载的文件。

这个.zip 文件是什么?我们访问一下试一试就知道了。

居然又可以下载。看来我们的思路没错我们来看一下这个文件里面是什么。

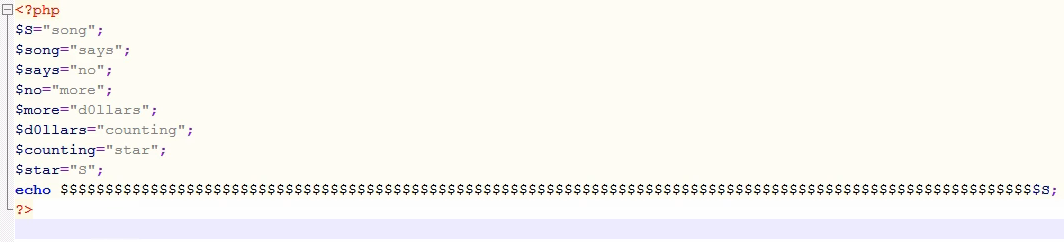

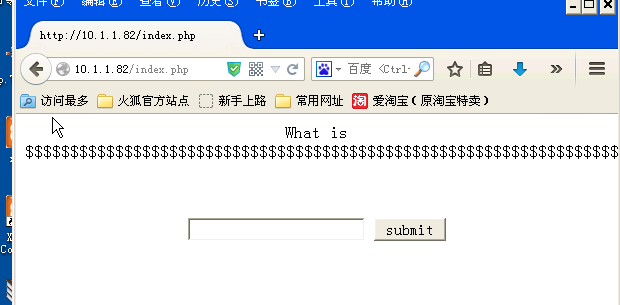

这一看就是这个题目的源码啊。但是我们要分析这个源码。好像挺麻烦的我们就直接改一下代码吧让他自己输出。

我们是不是输入这一个值就通关了呢? 理论上来说是这样。我们把d0llars 作为答案,输入看一下,

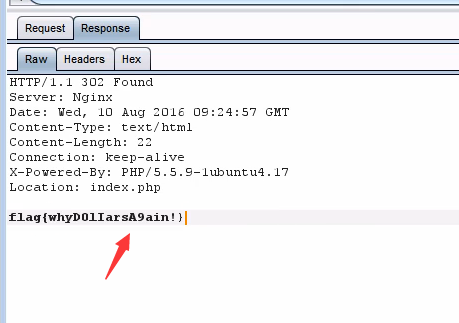

又翻车了?咳咳,应该没错刚刚好像页面闪了一下。这里有什么蹊跷吗?我们用burpsuite 抓包看一下果然 flag 在刚刚闪过的页面里面。

成功获取到了flag 。

3.通关总结

解题过程中遇到的一些困难,你还不能很快的发现并解决吧!知识在于积累,更何况CTF 讲究的是技术比拼,没有丰富的经验和缜密的思维,很难胜人一筹哦!

如果看完这一篇还不过瘾的话可以去实验室做实验继续学习哦。